Hoe China stiekem kennis steelt in Nederland: ‘Er gebeuren dingen die niet door de beugel kunnen’

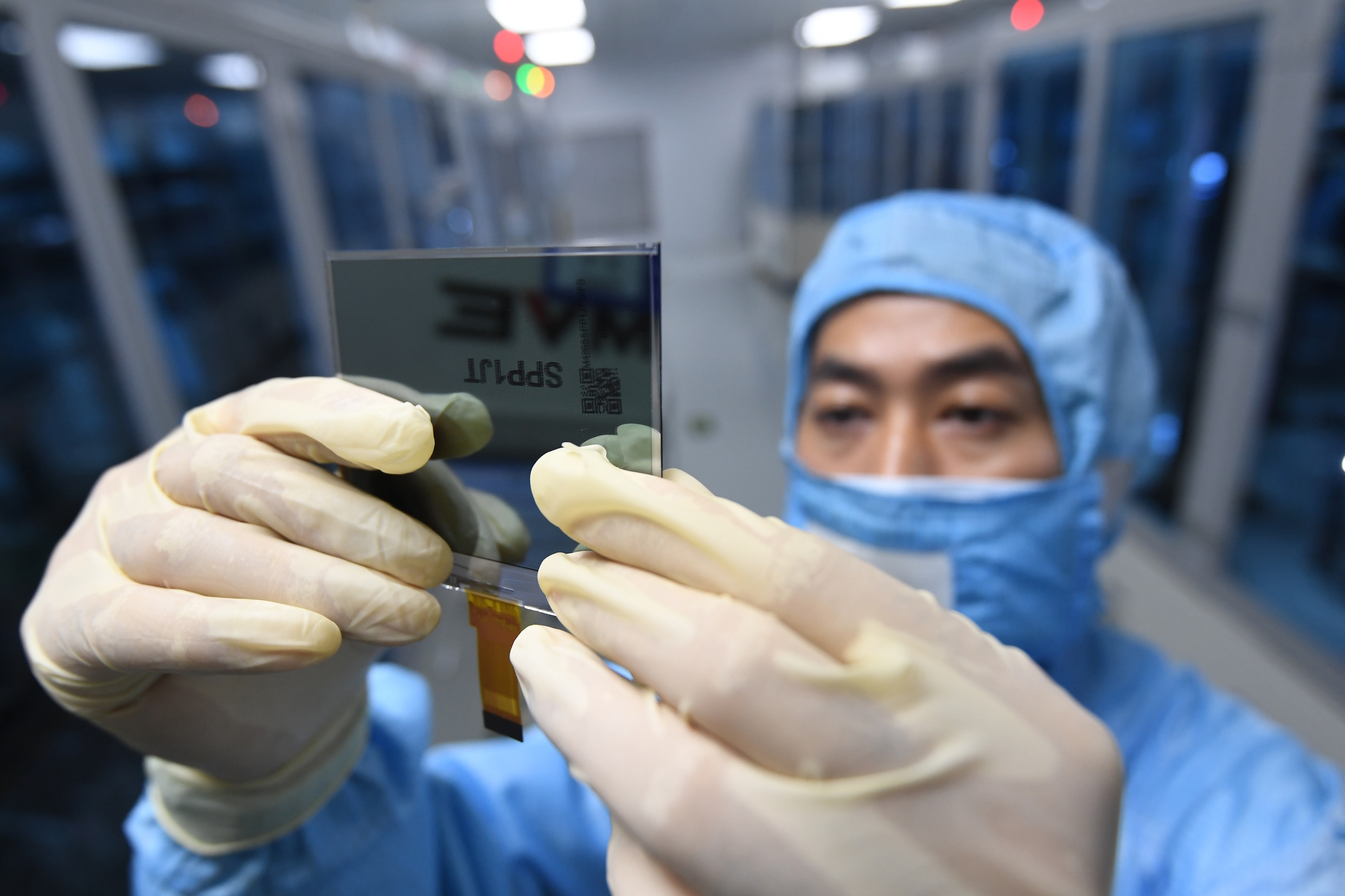

In zijn streven de technologische supermacht te worden en cruciale westerse kennis te verwerven schuwt China de bedrijfsspionage niet. Waarom wordt daar weinig over bekend? De zaak van Jin Xing, oud-werknemer van de Eindhovense chipmaker NXP, maakt veel duidelijk.

Op het eerste gezicht is het een netwerkbijeenkomst zoals velen: een Europese delegatie van zeven wetenschappers bezoekt in september 2009 een kennisinstituut in de Chinese stad Shanghai. Experts van Europa’s beste technologie-instituten zoals de TU in Eindhoven volgen een tweedaags programma in China’s grootste stad. Maar wie naar de genomen groepsfoto kijkt met 32 deelnemers – vrijwel uitsluitend identieke mannen met licht overhemd in donkere pantalon – ziet ook iets anders: ze hebben allemaal een Chinese achtergrond.

Daartussen staat Jin Xing, de Europese delegatieleider die voor de zesde keer de trip naar Shanghai organiseert. Jin geeft op dat moment leiding aan de automobieltak van chipmaker NXP Semiconductors uit Eindhoven. Hij is manager ‘chipontwerp’ en werkt met de beste technici ter wereld. NXP staat aan de vooravond van een beursgang en het perspectief voor het bedrijf is veelbelovend. De omzet van NXP zal in de tien jaar daarna verdubbelen naar ruim 8 miljard euro, aangedreven door de succesvolle automobieltak.

Over de auteur

Huib Modderkolk is onderzoeksjournalist bij de Volkskrant, met bijzondere aandacht voor cybersecurity en inlichtingendiensten. Hij won meerdere journalistieke prijzen en is onder meer auteur van het boek Het is oorlog, maar niemand die het ziet. Eerder werkte hij bij NRC.

Ondanks dat vooruitzicht, het hoge salaris, zijn comfortabele 9-tot-5-leven en zijn twee dochters die in Nederland zijn geboren en opgegroeid, kiest de ingenieur er een jaar na zijn laatste bezoek aan Shanghai voor om NXP te verlaten. ‘Na verschillende bezoeken aan China voelde hij dat het tijd was om terug te keren naar het Moederland’, citeert een Chinees medium zijn motieven.

Jin neemt waardevolle kennis over de designschema’s van NXP mee naar China. Zijn werkgever probeert nog te voorkomen dat hij technisch materiaal meesmokkelt. ‘Maar alle kennis en ervaring zat in mijn hoofd’, zal Jin later tegen de Chinese nieuwsorganisatie Sina zeggen. En dat betaalt zich uit. Als China op de Internationale Autoshow in Shanghai in 2015 veertien nieuwe hybride en elektrische auto’s presenteert, gebruikt de helft daarvan lcd-instrumenten van het bedrijf van Jin. Een ongekend succes voor een start-up die dan pas anderhalf jaar bestaat.

30 duizend werknemers

Het verhaal van Jin is niet uniek. Meer dan 30 duizend werknemers van Europese technologiebedrijven, vooral uit de chipindustrie en telecomwereld, zijn in de laatste twintig jaar naar China getrokken, blijkt uit een nieuwe studie van het Amerikaanse technologiebedrijf Strider Technologies. Dat vergeleek wetenschappelijke papers, patenten, nieuwsartikelen en openbare Chinese bronnen en bracht zo voor het eerst in kaart hoe China waardevolle Europese kennis terughaalt. Greg Levesque, directeur van Strider: ‘De casus-Jin laat het geduld van China zien, maar ook de snelheid waarmee het een concurrerend technologiebedrijf kan oprichten zodra het de vereiste stukken op zijn plek heeft.’ Het is tevens een voorbeeld van het grijze gebied waarin China opereert en hoe bedrijven als NXP daarmee worstelen. China wil de nieuwe technologische supermacht worden en probeert daarvoor waardevolle kennis uit westerse bedrijven te halen. Goedschiks of kwaadschiks.

Het land zet daarvoor alle soorten middelen in. Het beschikt over het grootste inlichtingenapparaat ter wereld, stelde een rapport van een Britse parlementaire veiligheidscommissie in juli nog. Daarbij vergeleken stelt de toch omvangrijke Britse inlichtingengemeenschap weinig voor, schreven de onderzoekers. ‘Echter, het probleem wordt verergerd door de zogeheten ‘hele-staatbenadering’. China zet niet alleen de eigen inlichtingendiensten in, maar iedereen die bij het land hoort: staatsbedrijven, commerciële partijen, wetenschappers, culturele instellingen en gewone Chinese burgers. Zij kunnen op ieder moment ineens een telefoontje krijgen van een oom van een vriend, die ze vraagt iets in het landsbelang te doen. Dat geldt ook voor Chinezen die in Europa werkzaam zijn. En zo’n verzoek is lastig te weigeren, zeker als er nog familie in China woonachtig is.

De dreiging die hierdoor uitgaat van China is zo groot dat westerse inlichtingendiensten steeds luider waarschuwen. De baas van de Duitse binnenlandse veiligheidsdienst zei in 2022 dat onder westerse diensten het adagium geldt: Rusland is de storm, maar China is klimaatverandering. Het Britse rapport concludeerde zelfs dat Groot-Brittannië ‘serieus had gefaald’ bij het beschermen van eigen kennis en dat het ‘nog jaren’ de consequenties zal voelen.

Die constatering roept de vraag op waarom er zo weinig Chinese spionagevallen bekend zijn in Nederland en Europa. Waarom is het ogenschijnlijk stil rond Chinese spionnen? Een Zweedse defensiestudie uit 2022 analyseerde 62 spionagezaken in Europa tussen 2010 en 2021 en ontdekte dat de ruime meerderheid (37) te maken had met Rusland – niet met China. Hoe kan dat?

China beschikt over lange adem

Het antwoord komt voort uit de casus-Jin: anders dan Rusland opereert China fijnzinniger. Het beschikt bovendien over een lange adem. De Chinese overheid zette zestien jaar geleden, rond 2007, talentprogramma’s op om kennis weer terug naar China te halen. Drijvende kracht daarachter is het ‘Duizend Talenten Programma’, om internationale topspecialisten te overtuigen naar China te komen. Jin is een van die duizend talenten. Hij overtuigde bovendien, volgens data van Strider Technologie, met een eigen uitwisselingsprogramma nog eens honderd talenten om terug te keren naar China.

Het besef dat deze Chinese strategie ook bedrijven als NXP en ASML kon raken, daalde in het Westen laat in. Die bedrijven zagen eerst en vooral de kansen. En er is nog iets wat verklaart waarom Chinese spionagegevallen, hoewel talrijk, zo weinig naar buiten komen: bedrijven praten er liever niet over. De woordvoerder van NXP reageerde bijvoorbeeld niet op herhaalde verzoeken van de Volkskrant om een reactie. Een directeur security van een hightechbedrijf uit Eindhoven wil alleen anoniem zijn ervaringen delen. ‘China is te belangrijk voor bedrijven als NXP en ASML’, legt hij uit.

De man heeft ruime ervaring bij een hightechbedrijf en zag het sentiment de laatste jaren veranderen. ‘Het belang van de chiptechnologie is enorm geworden.’ Chips sturen digitale processen aan, ze zitten in tosti-ijzers, tandenborstels, laptops, medische apparaten, auto’s, datacentra en wapens. Ze zijn de bouwstenen van de moderne samenleving. Door hun grote belang zijn bedrijven als NXP en ASML onderdeel geworden van een geopolitieke strijd. ‘Hoe meer exportcontroles er komen – Nederland heeft samen met de Verenigde Staten en Japan de export van geavanceerde chipmachines naar China aan banden gelegd – hoe sterker de behoefte aan deze technologie. Het is een voorwaarde voor economische groei.’ ASML zei daarover in het jaarverslag: ‘Door de unieke positie van ASML en de groeiende geopolitieke spanningen in de chipindustrie, zien we toenemende veiligheidsrisico’s, van gijzelsoftware tot phishingaanvallen en pogingen om intellectueel eigendom te stelen of de werkzaamheden te verstoren.’

De directeur vertelt dat de bedrijven klem zitten. ‘Ze hebben talent uit China nodig. Én China is een noodzakelijke afzetmarkt.’ Tel daarbij op dat de ontwikkeltijd van de technologieën vaak lang is en het gevaar loert overal. ‘NXP vroeg bijvoorbeeld in 2002 patent aan voor de NFC-chip, die uiteindelijk pas in 2016 op de markt kwam.’ Die chip zit nu in praktisch alle smartphones en betaalpassen om contactloos afrekenen mogelijk te maken. Om de risico’s te beperken zijn de hightechbedrijven zich steeds meer gaan wapenen. Eerst fysiek en digitaal: door toegangscontroles, afgesloten ruimten zonder internet, plekken waar alleen ingenieurs met een hardware token mogen komen. De securitydirecteur: ‘Ik zie dat er de laatste zes jaar enorm wordt geïnvesteerd in het voorkomen van digitale dreigingen.’ Het netwerkverkeer monitoren, firewalls aanbrengen, een systeem om afwijkend gedrag op te merken.

‘Dreiging van insiders’

Sinds twee jaar is daar een ontwikkeling bijgekomen: aandacht voor het gevaar van binnenuit. ‘De dreiging van insiders is het grootst. Hoe beter je het extern hebt dichtgezet, hoe aantrekkelijker een insider is.’ Dat kan iemand uit China zijn. ‘China is beter in spionage dan de Verenigde Staten. Zij denken aan de lange termijn.’ Ook hij herkent dat Chinese medewerkers die allang bij een Nederlands bedrijf werkzaam zijn, op een dag een telefoontje kunnen krijgen. ‘Zij houden altijd een connectie naar de overheid.’

Hij weet van technologie die wordt ingezet bij bedrijven als NXP en ASML om de insider-dreiging te meten. ‘Al het gedrag van specialisten die met intellectueel eigendom werken, wordt vastgelegd.’ Gebeurt er iets afwijkends – een zipbestand dat wordt opgestuurd, het openen van een folder waar geen authenticatie voor is, documenten die via Dropbox worden gestuurd, een usb-stick in een laptop – dan geeft het programma een melding. Dat heeft geleid tot het opmerken van ‘talloze incidenten’, volgens de directeur. ‘Er gebeuren dingen die niet door de beugel kunnen.’ Voorbeelden: onvoorzichtige werknemers die thuis verder willen werken en documenten via WeTransfer sturen. Boze werknemers die na een slechte beoordeling naar een concurrent willen en informatie meenemen. Maar de belangrijkste categorie: statelijke actoren. ‘China staat bovenaan.’ Hoe vaak komt het voor? ‘Meer dan eens.’ Begin van het jaar meldde ASML dat een Chinese medewerker technologie had ‘verduisterd’. Het onderzoek naar de schade voor de chipmaker loopt nog.

De medewerkers die verdacht gedrag vertonen, beginnen niet zelden daarna een start-up. ‘Of er stappen ineens meerdere personen over naar hetzelfde Chinese bedrijf.’ Het lastige daarbij: dat is niet verboden. ‘China’s uitwisseling van buitenlands talent is niet anders dan andere landen doen’, reageerde het Chinese ministerie van Buitenlandse Zaken bij persbureau Bloomberg op het rapport van Strider. Jin, de ingenieur van NXP, opereerde in alle openheid. Nadat hij was vertrokken bij NXP organiseerde hij met mede-ingenieurs een seminar in Den Haag, getiteld ‘China in de 21ste eeuw: open innovatie en gezamenlijke ontwikkeling’. Intussen kreeg hij al volop steun van de Chinese overheid en onlangs werd hij gekozen tot technologiedirecteur van het aansprekende en snelgroeiende chipcentrum voor de Chinese automarkt.

‘Het lastige is’, zegt Elsine van Os, eigenaar van Signpost Six dat bedrijven adviseert over veiligheidsrisico’s, ‘dat een deel van de Chinese activiteiten legaal lijken. Maar als je alles bij elkaar optelt en het hele plaatje overziet, zie je ook dat het de economie en de nationale veiligheid ernstig kan ondermijnen.’

Ze geeft als voorbeeld de ontwikkeling van het eerste Chinese passagiersvliegtuig C919. Het is een moment van nationale trots voor China: zondag 28 mei om 10.32 lokale tijd stijgt de ranke C919 op vanaf Shanghai Airport. Precies twee uur later wordt het toestel op de luchthaven van Beijing feestelijk met waterstralen onthaald. China wil met de C919 de concurrentie aangaan met de twee grote westerse vliegtuigbouwers: Boeing en Airbus. Het eigen vliegtuig symboliseert de ‘Made in China’-strategie van de Chinese overheid. Het land wil niet langer afhankelijk zijn van dure westerse technologie. Maar het is ook een treffend voorbeeld van de manier waarop China dat doel probeert te bereiken: de noodzakelijke samenwerking met westerse bedrijven gebruikt het land om heimelijk kennis te stelen. Via legale weg – westerse bedrijven die in China een fabriek willen hebben, moeten een joint venture aangaan met een Chinese partner waarbij technologieoverdracht verplicht is – of via diefstal en spionage.

Nieuwe vliegtuigmotor

Neem Tian Xi, een medewerker van het Chinese kantoor van de Franse vliegtuigmotorbouwer Safran. Om de C919 te bouwen gaat China een jarenlang partnerschap aan met Safran en het Amerikaanse General Electric. Zij bezitten de kennis en technologie om een nieuwe vliegtuigmotor, de Leap-1, te bouwen. Een kwaliteit die China mist. Tian werkt in een lokaal Chinees kantoor in Suzhou. Ruim negen jaar voordat de C919 de eerste commerciële vlucht maakt, is Tian in contact met een medewerker van de JSSD, een provinciale afdeling van het Chinese ministerie van Staatsveiligheid. De JSSD is verantwoordelijk voor beruchte hackcampagnes in het Westen, die omvangrijk en langdurig zijn en gericht zijn op het stelen van economische informatie.

Tian is zelf geen hacker, maar hij heeft een belangrijke opdracht: hij moet een zogeheten Trojaans paard installeren bij zijn werkgever. Hij zal malware op het systeem zetten waardoor hackers van de JSSD het Chinese kantoor van Safran kunnen infiltreren. Zo kunnen ze ook bij de systemen van het moederbedrijf in Frankrijk komen. Een andere mol binnen Safran, een collega van Tian, overziet de operatie en zorgt ervoor dat het management niets doorheeft. Door de malware te installeren kunnen Chinese hackers via Safran doorstoten naar Amerikaanse bedrijven. Zo hopen ze bij de blauwdrukken van de nieuwe motor komen. In januari 2014 stuurt Tian, volgens een Amerikaanse aanklacht, een tekstbericht naar zijn inlichtingenofficier: ‘Het paard is deze morgen geplant.’ Hij heeft middels een usb-stick het kwaadaardige virus op de bedrijfscomputers van Safran gezet.

Tian en zijn collega zijn niet de enigen die in het complot zitten. Twee Chinese inlichtingenofficieren, twee mollen bij Safran en zes hackers proberen in vijf jaar tijd de geheimen van de Leap-1-motor te stelen. En daar blijft het niet bij. Ook bij General Electric vinden Amerikaanse opsporingsdiensten een mol. Een Amerikaanse medewerker, Zheng Xiaoqing, steelt op ingenieuze wijze bedrijfsgeheimen van zijn werkgever. Zheng stopt vertrouwelijke documenten over het ontwerp van turbineafdichtingen in de code van een foto van een zonsondergang. Een bekende inlichtingenmethode waarbij data worden verborgen door ze te verstoppen in een ander databestand. De man mailt de foto daarna naar z’n eigen mailadres en vervolgens verder naar een handlanger in China. De FBI komt de spionage op het spoor en Zheng wordt uiteindelijk veroordeeld tot twee jaar gevangenisstraf.

In totaal steelt China met hulp van hackers, wetenschappers, geheim agenten en insiders over de hele wereld bij zeker dertien bedrijven intellectueel eigendom voor een eigen vliegtuigmotor. De winst is gigantisch: het land haalt op deze wijze jaren aan kostbare ontwikkeltijd in. En hoewel het eerste C919-vliegtuig nog met een westerse motor de lucht in gaat, de Leap-1 van Safran en General Electric, bouwt China inmiddels een eigen motor: CJ-1000AX, een perfecte look-a-like van de Leap-1.

Dát is het dilemma voor Nederlandse hightechbedrijven: het is onmogelijk om China te negeren. Maar samenwerken is een garantie op ellende. Het leidt bij de Nederlandse directeur beveiliging tot een ontnuchterende conclusie. ‘China is te belangrijk voor ons. Dus misschien moeten we accepteren dat er waardevolle data naar de Chinese overheid gaan.’

Lees ook

Geselecteerd door de redactie